Rubber Ducky

Jan 31, 2024¿Sabías que un pendrive o flash memory puede ser muy peligroso?

Te vengo a presentar a Rubber Ducky

Un pendrive modificado capaz de ejecutar scripts de forma automática, simplemente necesita un poco de corriente que la obtiene al ser conectado a un puerto USB común, enseguida va a comenzar a copiar archivos o llevará a cabo cualquier acción preestablecida, lo que lo vuelve un dispositivo peligroso y de cuidado. Si eres un hacker ético este dispositivo puede ser un aliado para tus pentestings, revisa más detalles y un ejemplo práctico en el Minicurso Gratuito de Dispositivos de Hacking Ético.

Físicamente pasa desapercibido ya que su forma es similar a la de un pendrive común, así fácilmente cualquier persona puede confundirlo y conectarlo a su ordenador sin saber que por detrás detonaron la ejecución del scrip que puede desde robar información hasta infectar el dispositivo.

¿Cómo lo podemos diferenciar?

Como te acabo de contar, físicamente es idéntico a un pendrive, pero en su interior nos encontraremos con que disponen de una CPU de 60 MHz y 32 Bits. La CPU se compone de la ALU (Unidad Aritmético Lógica) que es capaz de realizar operaciones con bits. También cuenta con una CU (Unidad de Control), que sirve para controlar el flujo de entrada y salida de datos.

Así como a nosotros nos va a costar identificarlo, a nuestra PC también, pues al introducirlo en un puerto lo va a reconocer como otro pendrive más y no nos alertará del peligro.

La verdadera forma de distinguir un pendrive común de un Rubber Ducky es aplicando "cirugía" al dispositivo, abrirlo y verificar que tiene en su interior es la única forma en la que podemos encontrar las diferencias.

¿Qué puede hacer un Rubber Ducky?

Tan sencillo como tomar el control total de tu equipo y entregárselo a un pirata informático para que pueda acceder a todo tipo de información personal usando un script que copie determinados archivos e información que haya en Windows, o puede estar configurado para registrar las pulsaciones de teclas al iniciar sesión en cualquier plataforma y así tener acceso a tus contraseñas.

¿Cómo te debes proteger?

Tengo unos consejos para compartir contigo y así evites que tu, tu familia o amigos caigan ante este riesgo.

- NUNCA uses pendrives desconocidas

Seguro te ha pasado que te encuentras uno de estos dispositivos al andar por la calle, y al final tu curiosidad te gana y lo abres para ver que contiene, NO lo hagas, puedes caer en la trampa e infectar tu equipo con Keyloggers, troyanos o algún script automático dañino. - Usa herramientas para controlar los puertos USB

¿No conoces ninguna? no te angusties, aquí te dejo una pequeña lista de las mejores:

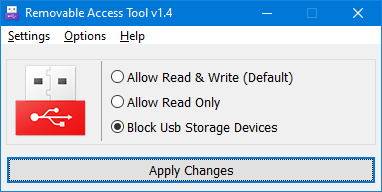

-Removable Access Tool (Ratool) - Gratuito

-SysTools USB Blocker

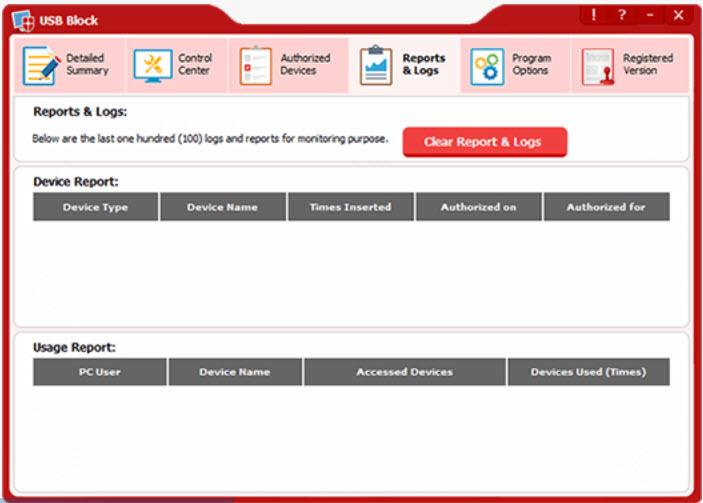

-USB Block NetSoftwares

-Netwrix Auditor

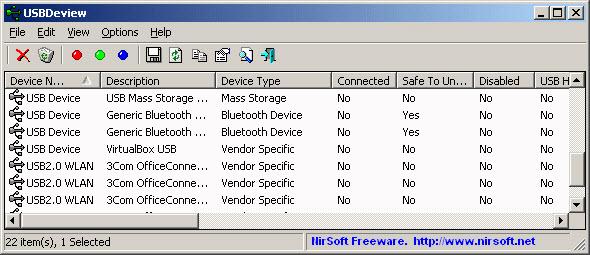

-USBDeview

- Protege tu equipo personal o de trabajo

La protección jamás esta demás, coloca una contraseña robusta a tu equipo y cierra la sesión si dejas tu puesto de trabajo, así estas forzando a que se autentique quien quiera acceder.

Instala un buen antivirus y un software anti malware.

Siempre asegúrate de tener actualizado correctamente tu sistema.

También la seguridad física es importante, no dejes que tu equipo lo usen personas no autorizadas o sospechosas. - Sé desconfiado

Lo más importante es tener sentido común y desconfiar de cualquier memoria que llegue a tus manos, evita caer en la trampa y no te descuides. - Mantén tu información confidencial a salvo

Usa una política de cifrado o encriptación de toda la información que consideres importante o delicada, crea copias de seguridad que también debes encriptar.

Al final...

Podemos concluir que un Rubber Ducky es un dispositivo que fácilmente lo puedes confundir con un USB común, pero ahora también tienes las herramientas, la información y el conocimiento necesario para que no te arriesgues al encontrar un dispositivo en la calle.

No dejes que tu curiosidad te gane y no te conviertas en víctima de piratas informáticos.

Team Hacker Mentor