Blog

Explora en este blog

el mundo de la Ciberseguridad

y Hacking Ético

Hola Amigos.

La Inteligencia Artificial dejó de ser una promesa futurista para convertirse en una herramienta cotidiana en ciberseguridad, desde detección automatizada de amenazas hasta generación de análisis en tiempo real, la IA ha transformado radicalmente la forma en que defendemos sistemas y d...

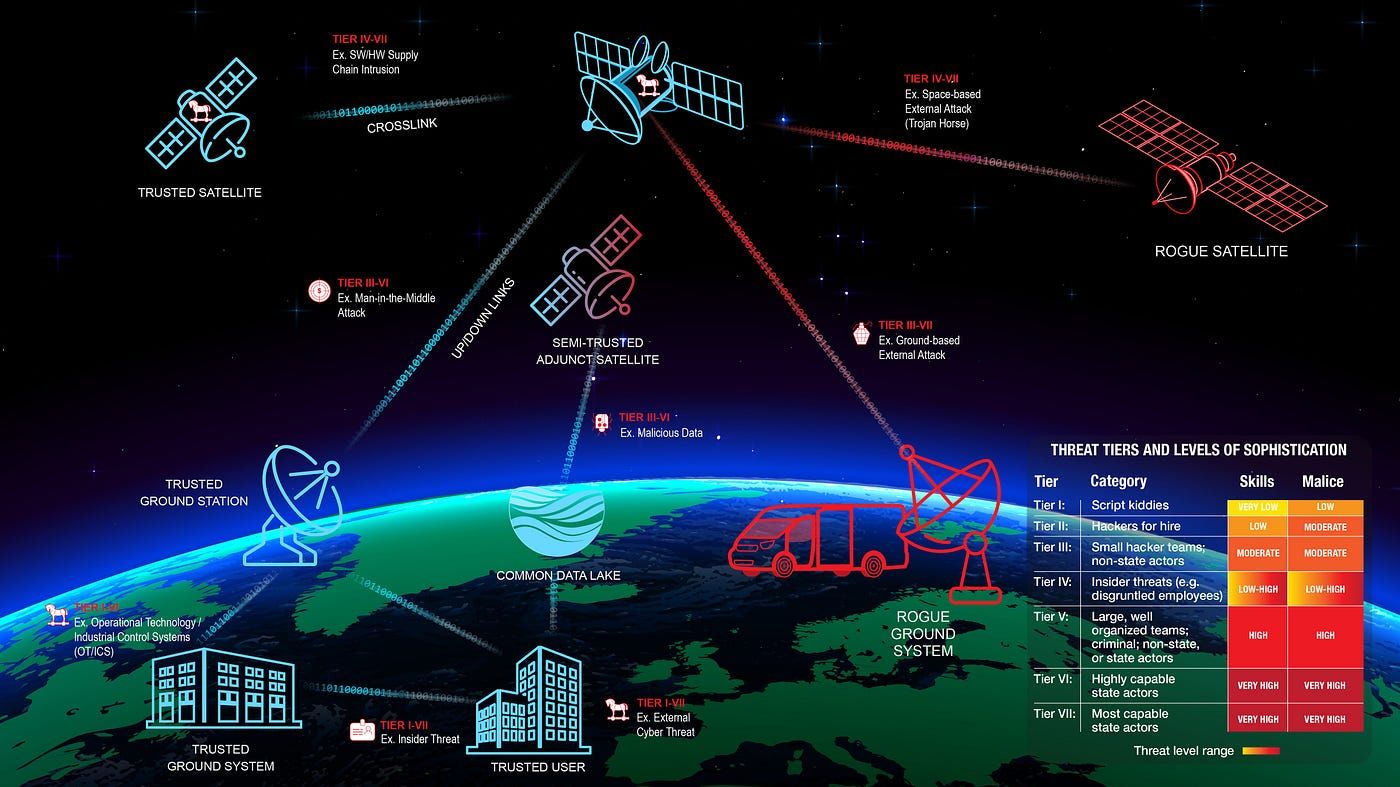

Durante años, la narrativa fue clara: las infraestructuras más críticas del mundo están protegidas con los más altos estándares de seguridad.

Satélites, agencias espaciales, investigación científica avanzada… objetivos demasiado importantes para fallar.

Pero en 2025, esa idea volvió a romperse.

La...

Hola Amigos.

El 2025 nos dejó una ciberamenaza más dinámica, automatizada e inteligente que nunca, con ransomware como servicio (RaaS) dominando el panorama ofensivo, inteligencia artificial infiltrándose en herramientas y ataques dirigidos a la cadena de suministro, no es exagerado decir que estam...

Hola Amigos.

Las fiestas de Navidad y fin de año no solo son una época de reuniones, regalos y celebraciones, también son el momento favorito de los ciberdelincuentes, mientras bajamos la guardia, hacemos compras online, usamos redes públicas y compartimos más información de lo habitual, los ataque...

Hola Amigos.

El pentesting en 2025 no solo exige conocimientos sólidos de redes y sistemas, sino también un arsenal de herramientas que permitan automatizar tareas, descubrir vulnerabilidades y confirmar hallazgos con precisión. En un mundo donde las amenazas evolucionan rápidamente, basarse en her...

Hola Amigos.

Los ciberataques del 2025 dejaron claro que estamos entrando en una nueva era de amenazas: más rápidas, más automatizadas y más difíciles de contener, el año estuvo marcado por incidentes que afectaron a grandes corporaciones, infraestructuras críticas, empresas tecnológicas y, sobre t...

Hola Amigos

A medida que la tecnología avanza, también lo hacen los riesgos que enfrentamos en el mundo digital. Y pocos años han sido tan decisivos como el que estamos por revisar.

En 2025, la inteligencia artificial (IA) dejó de ser solo una promesa tecnológica y —para bien y para mal— se convir...

Hola Amigos

Si están comenzando su camino en el hacking ético, una de las certificaciones que más escucharán es la eJPT v2 (eLearnSecurity Junior Penetration Tester).

Es una certificación 100% práctica, diseñada para validar que puedes realizar un pentest junior real, aplicando metodología, herramie...